Türkiye'yi vuran kötü amaçlı yazılım çökertildi

28 Mayıs 2025, Çarşamba 15:34

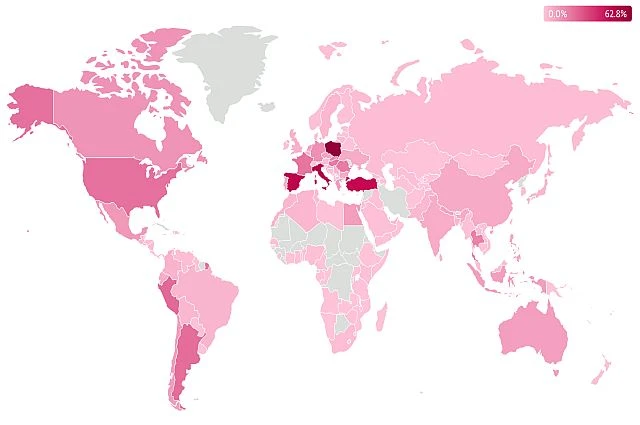

Siber güvenlik şirketi ESET, Danabot bilgi hırsızının altyapısını bozma operasyonuna destek veriyor. Bir bilgi hırsızı olarak Danabot, fidye yazılımı da dahil olmak üzere ek kötü amaçlı yazılımları dağıtmak için kullanılır. Danabot'un en çok hedeflenen ülkeler arasında Polonya, İtalya, İspanya ve Türkiye yer alıyor. ESET Research, zararlı yazılımların güncellenmesinde büyük bir kesintiyle birlikte küresel bir çabanın parçası olarak Danabot'un faaliyetlerini 2018'den bu yana takip ediyor.

ESET, ABD Adalet Bakanlığı, FBI ve ABD Savunma Bakanlığı'nın Savunma Kriminal Araştırma Servisi tarafından kötü amaçlı yazılımlı bilgi hırsızı Danabot'un büyük bir altyapı kesintisine uğratılmasında yer aldı. ABD, Almanya'nın Bundeskriminalamt, Hollanda'nın Ulusal Polisi ve Avustralya Federal Polisi ile yakın iş birliği içinde çalışıyor. ESET, Amazon, CrowdStrike, Flashpoint, Google, Intel471, PayPal, Proofpoint, Team Cymru ve Zscaler ile birlikte bu alanda başarılı bir yer aldı. Danabot'u 2018'den beri takip eden ESET Research, zararlı yazılımların ve arka uç sürümlerinin teknik analizinin yanı sıra Danabot'un C&C sunucularının işletim sistemlerini da içeren yardımda bulunuyor. Bu süre zarfında ESET, Polonya, İtalya, İspanya ve Türkiye'nin yerel olarak en çok seçilmiş çeşitlerden biri olduğu tüm birleştirilmiş çeşitli Danabot kampanyalarını analiz etti. Ortak ele geçirme çabası, Danabot'un piyasaya sürülmesi, satışı, yönetimi ve daha fazlasından sorumlu kişilerin belirlenmesini sağladı.

Yıllar süren takip süreci boyunca çökertildi

Bu kolluk operasyonları, siber suç şebekelerinin tespit edilmesi, dağıtılması ve yargılanması amaçlanarak ve hâlen sürdürülmekte olan küresel bir girişim olan Endgame Operasyonu kapsamında yürütülmüştür. Europol ve Eurojust tarafından koordine edilen operasyon, kötü niyetli yazılımlar aracılığıyla fidye yazılımı dağıtmak için kullanılan kritik altyapıyı başarıyla çökertti.

Danabot'u araştıran ESET araştırmacısı Tomáš Procházka , "Danabot büyük ölçüde etkili hâle getirildiği için bu fırsatı kullanarak kötü amaçlı yazılımn en son sürümlerinde kullanılan özellikler, yazarların iş karakterleri ve bağlı kuruluşlara sunulan araç setine genel bir bakışı kapsayan bu olarak kötü amaçlı yazılım operasyonunun ulaştığıne bilgilerimizi paylaşıyoruz. Danabot'un yayından sonra toparlanıp toparlanamayacağı yerde, kolluk kuvvetlerinin kötü amaçlı saldırı operasyonlarında yerdeki birkaç kişiyi düşürmeyi başardığı darbe için kesinlikle hissedilecekti. açıklamasını yaptı.

Danabot'un yazarları tek bir grup olarak faaliyet gösteriyor, araçlarını potansiyel katılımcıçilere kiralık olarak sunuyor ve onlar da daha sonra kendi botnet'lerini kurup yöneterek kötü niyetli bilgisayarlar için kullanıyorlardı. Danabot'un yazarları, her yerde kötü niyetli amaçlarda yardımcı olmak için çok çeşitli özellikler geliştirmiştir. Danabot tarafından sunulan en önemli özellikler arasında kullanılabilir: Tarayıcılardan, posta baskılarından, FTP yazdırmalarından ve diğer popüler yazılımlardan çeşitli veri çalma yeteneği; keylogging ve ekran kaydı; kurbanların anlık gerçek zamanlı uzaktan kontrolü; dosya yakalama (genellikle kripto para birimlerini çalmak için kullanılır); Zeus benzeri web yapılandırmaları ve form yakalama desteği ve rastgele yükleme ve yürütme. ESET Research, Danabot aracılığıyla çalma işlemlerinin kullanılmadığının yanı sıra yıllar boyunca çeşitli yüklerin dağıtıldığını gözlemledi. Ayrıca ESET, Danabot'un zaten tehlikede olan sistemlere fidye yazılımı indirme için sanayi örnekleriyle karşılaştı. Tipik siber suçlara ek olarak Danabot, DDoS saldırılarını yürütmek için ele geçirilen makineleri kullanmak gibi daha az geleneksel işlemlerde kullanılır. Örneğin, Rusya'nın Ukrayna'yı işgalinden kısa bir süre sonra Ukrayna Savunma Bakanlığı'na yönelik bir DDoS saldırısı.

Siber suçluların tercih ettiği bir kötü yazılım

ESET'in gözlemlerine göre Danabot, varlığı boyunca birçok siber suçlunun tercih ettiği bir araç oldu ve her biri farklı şekillerde modeller kullandı. Danabot'un geliştiricileri, çeşitli kötü amaçlı yazılım şifreleyicileri ve yazıcılarının yazarlarıyla bile ortaklık kurdu. Müşterilerinin bir tedarik paketi için özel bölümleri sunarak süreçlerinde onlara yardımcı oldu. Son zamanlarda, ESET'in gözlemlediği tüm sürüm değişiklikleri arasında, Google sonuçlarında aramadaki sponsorlu değişiklikler arasında istatistiki veriler ancak gerçekte kötü amaçlı web sitelerini görüntülemek için Google Reklamlarının dağılımının kullanılması, kurbanları Danabot'u indirmeye ikna etmek için en belirgin parçacıklardan biri olarak öne çıkıyor. En popüler yöntem, kötü amaçlı yazılım, yasal bir yazılım ve bu paket sahte yazılım siteleri ya da erişilemeyen fonları bulmalarına yardımcı olan esneklik vaat etmeyen web siteleri aracılığıyla sunmaktır. Bu sosyal mühendislik tekniklerine en sonuncusu, bilgisayar sorunları için çözümler sunan aldatıcı web siteleridir ve bunların tek amacı, kurbanları kişilerin panona gizlice yerleştirilmesi kötü amaçlı bir kesmekn uzaklaştırmaya ikna etmektir.

Danabot'un yazarlarının katılımlarına ilişkin tipik araç seti, bir yönetim paneli uygulaması, botların gerçek zamanlı kontrolü için bir backconnect aracı ve botlar ile gerçek C&C sunucusu arasındaki iletişim aktarımını sağlayan bir proxy sunucu uygulaması içerir. İştirakçılar yeni Danabot yapıları oluşturmak için çeşitli seçenekler arasından seçim yapabilirler ve bu yapıların kendi kampanyaları aracılığıyla dağıtmak onların sorumluluğundadır.

Yorum Yazın

E-posta hesabınız sitede yayımlanmayacaktır. Gerekli alanlar * ile işaretlenmişdir.